LEX Cyberbezpieczeństwo

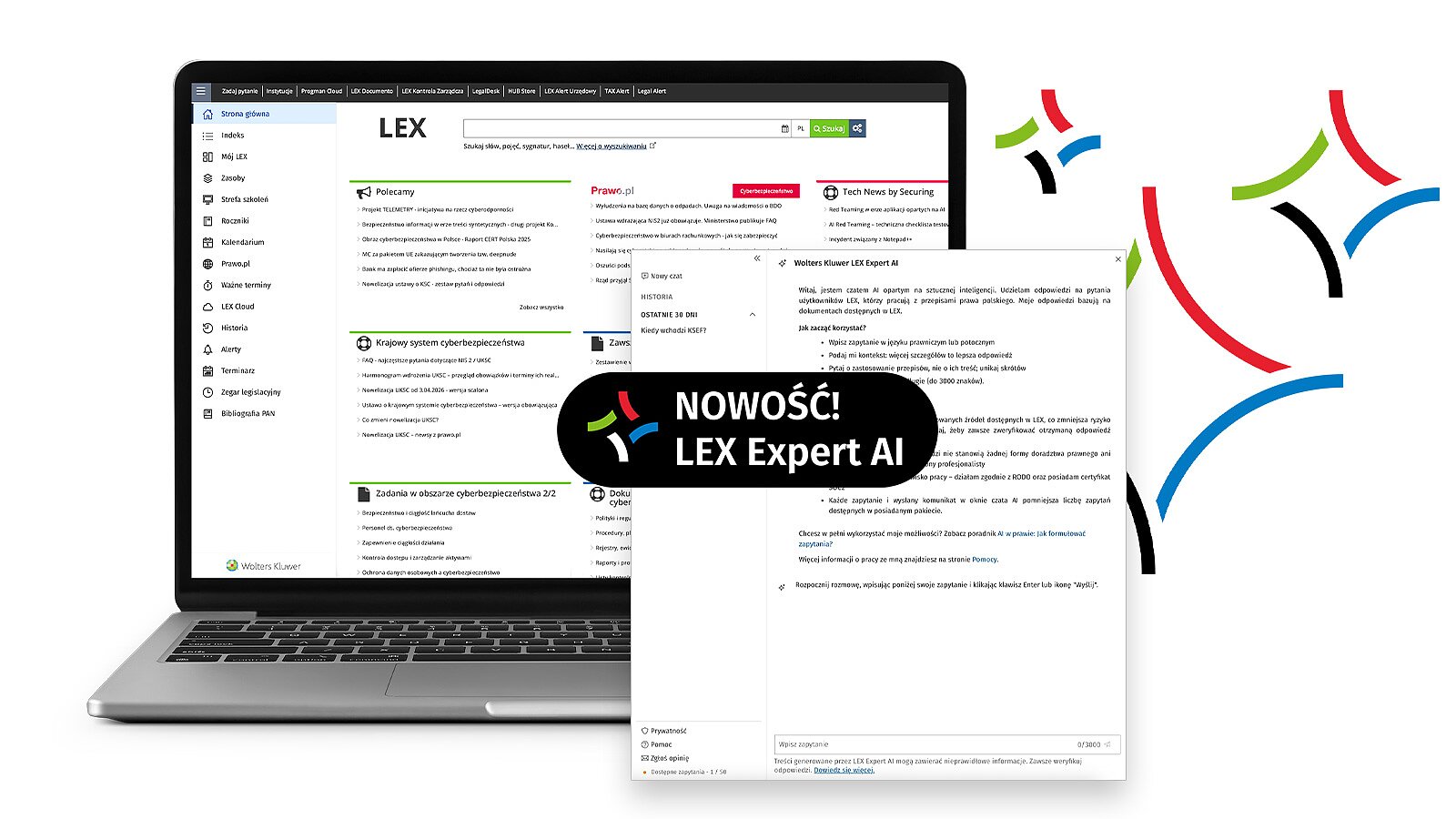

Specjalistyczny czat AI bazujący na zasobach LEX

Cyberbezpieczeństwo pod kontrolą – wiedza, AI i eksperckie wsparcie w jednym miejscu

LEX Cyberbezpieczeństwo z Expert AI to profesjonalny program online, który zapewnia dostęp do aktualnych przepisów, komentarzy ekspertów, praktycznych poradników, materiałów wspierających codzienną pracę oraz specjalistycznego czatu AI. Dzięki temu szybko znajdziesz odpowiedzi na pytania dotyczące cyberbezpieczeństwa, zgodności z regulacjami i zarządzania ryzykiem cyfrowym, bez konieczności przeszukiwania różnych źródeł.

Program powstał z myślą o osobach odpowiadających za ochronę cyfrową i zgodność z regulacjami takimi, jak m.in.: NIS 2 - unijna dyrektywa dotycząca wysokiego poziomu cyberbezpieczeństwa w UE, UKSC - ustawa o krajowym systemie cyberbezpieczeństwa po nowelizacji wdrażającej dyrektywę NIS2 w Polsce, DORA - rozporządzenie UE dotyczące odporności cyfrowej sektora finansowego.

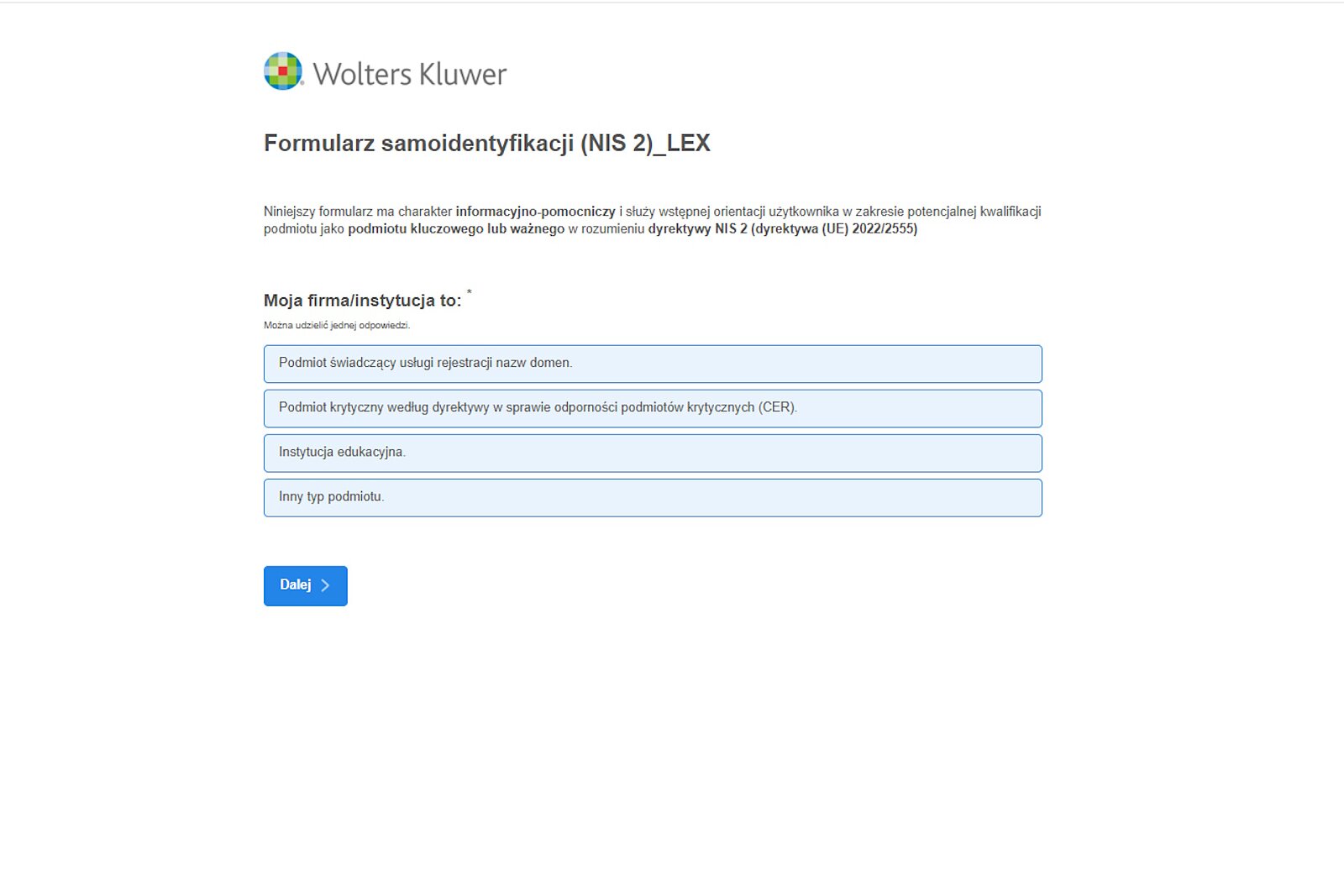

Formularz samoidentyfikacji NIS 2 pomaga szybko sprawdzić, czy Twoja organizacja podlega nowym obowiązkom z zakresu cyberbezpieczeństwa. Na podstawie odpowiedzi określa status podmiotu i wskazuje dalsze kroki.

- 🔹wstępna ocena kwalifikacji organizacji do grupy podmiotów objętych NIS 2,

- 🔹uwzględnienie sektora działalności, wielkości organizacji oraz wyjątków przewidzianych w przepisach,

- 🔹formularz przygotowany przez ekspertów z zakresu cyberbezpieczeństwa.

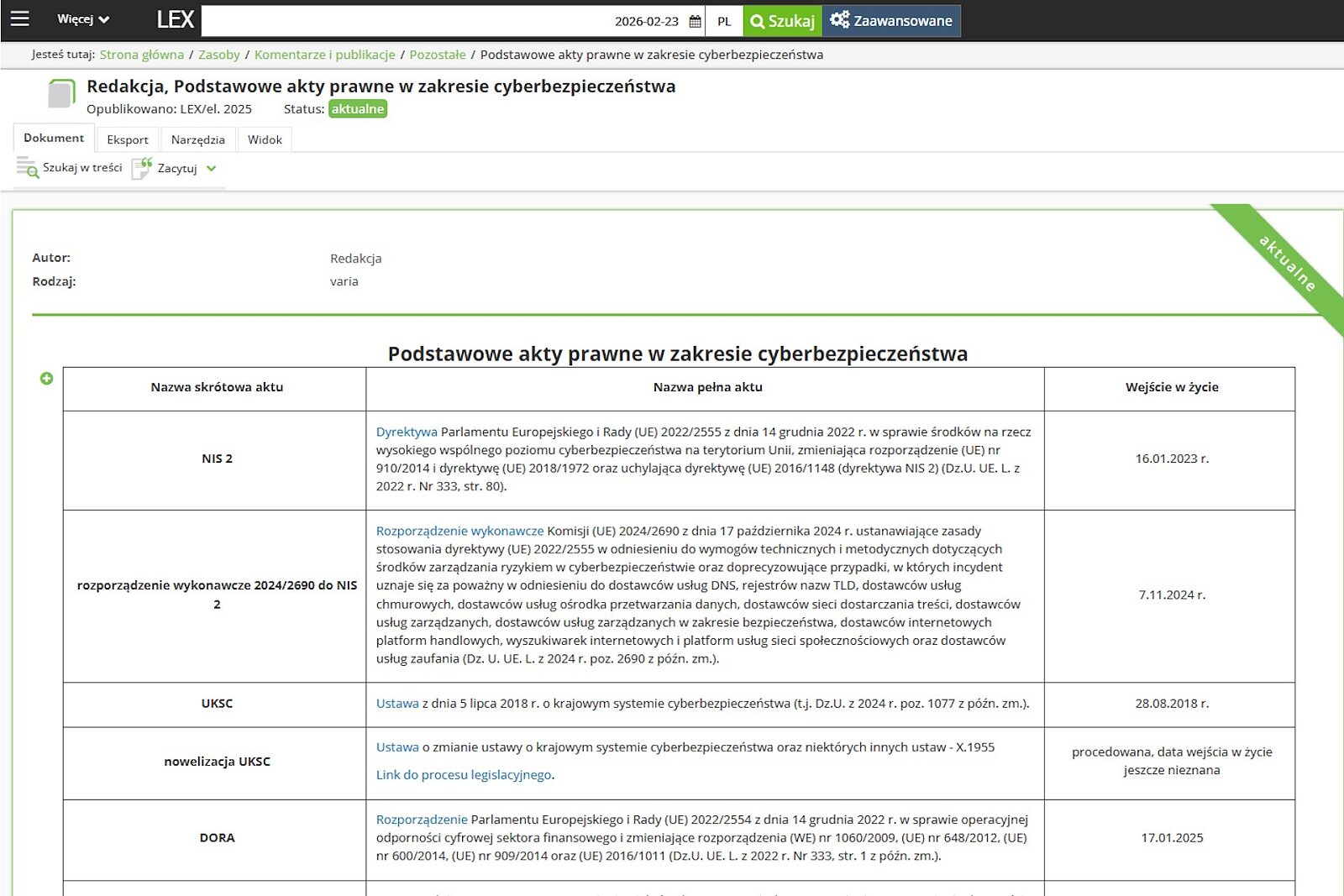

Rozbudowany i stale aktualizowany zbiór krajowych i unijnych regulacji, który umożliwia szybkie dotarcie do obowiązujących przepisów oraz ich najnowszych zmian. Korzystając z LEX Cyberbezpieczeństwo, masz do dyspozycji:

- 🔹komplet aktów prawnych krajowych i unijnych dotyczących cyberbezpieczeństwa,

- 🔹narzędzia do monitorowania zmian w prawie,

- 🔹wersjonowanie aktów i powiązania między nimi.

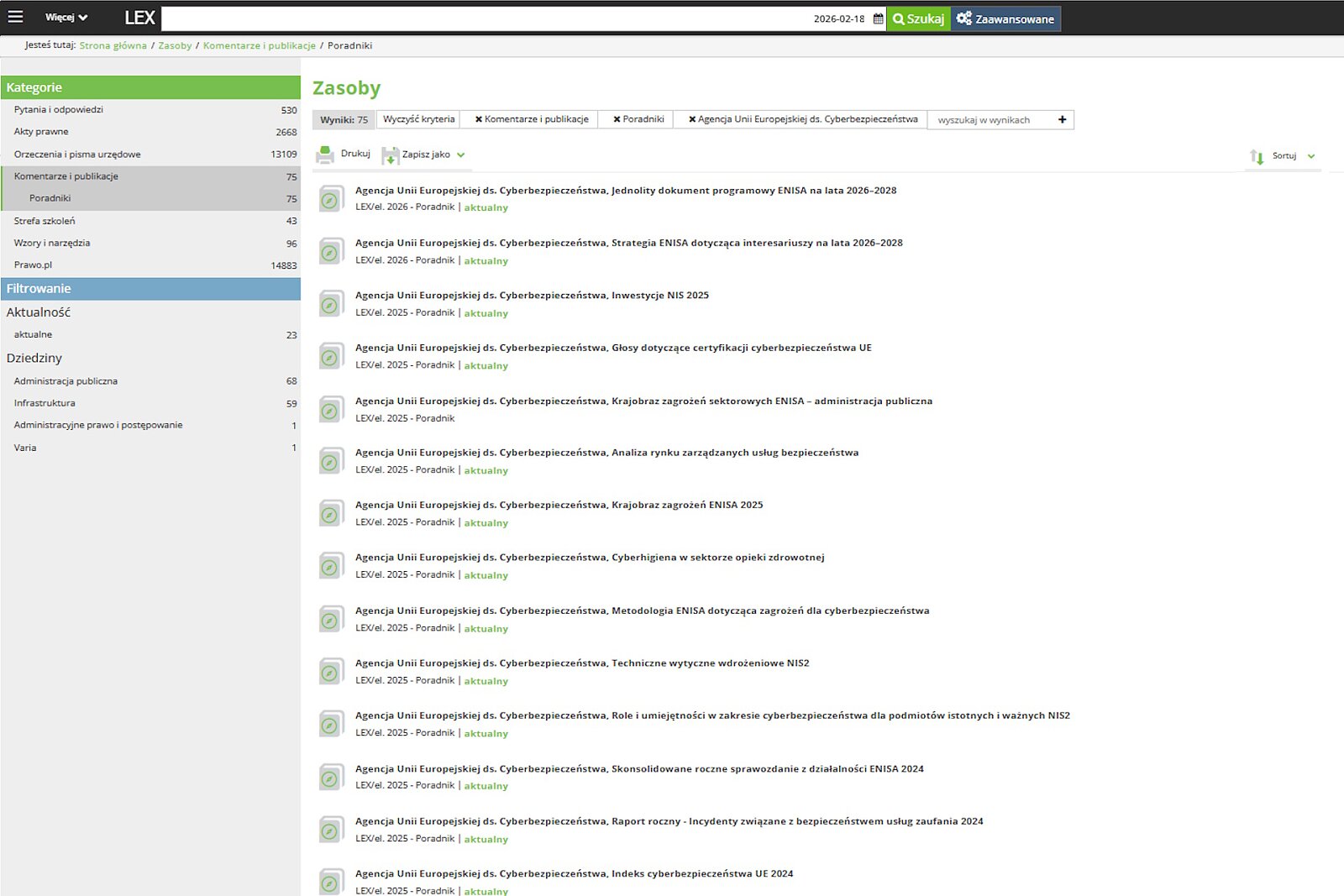

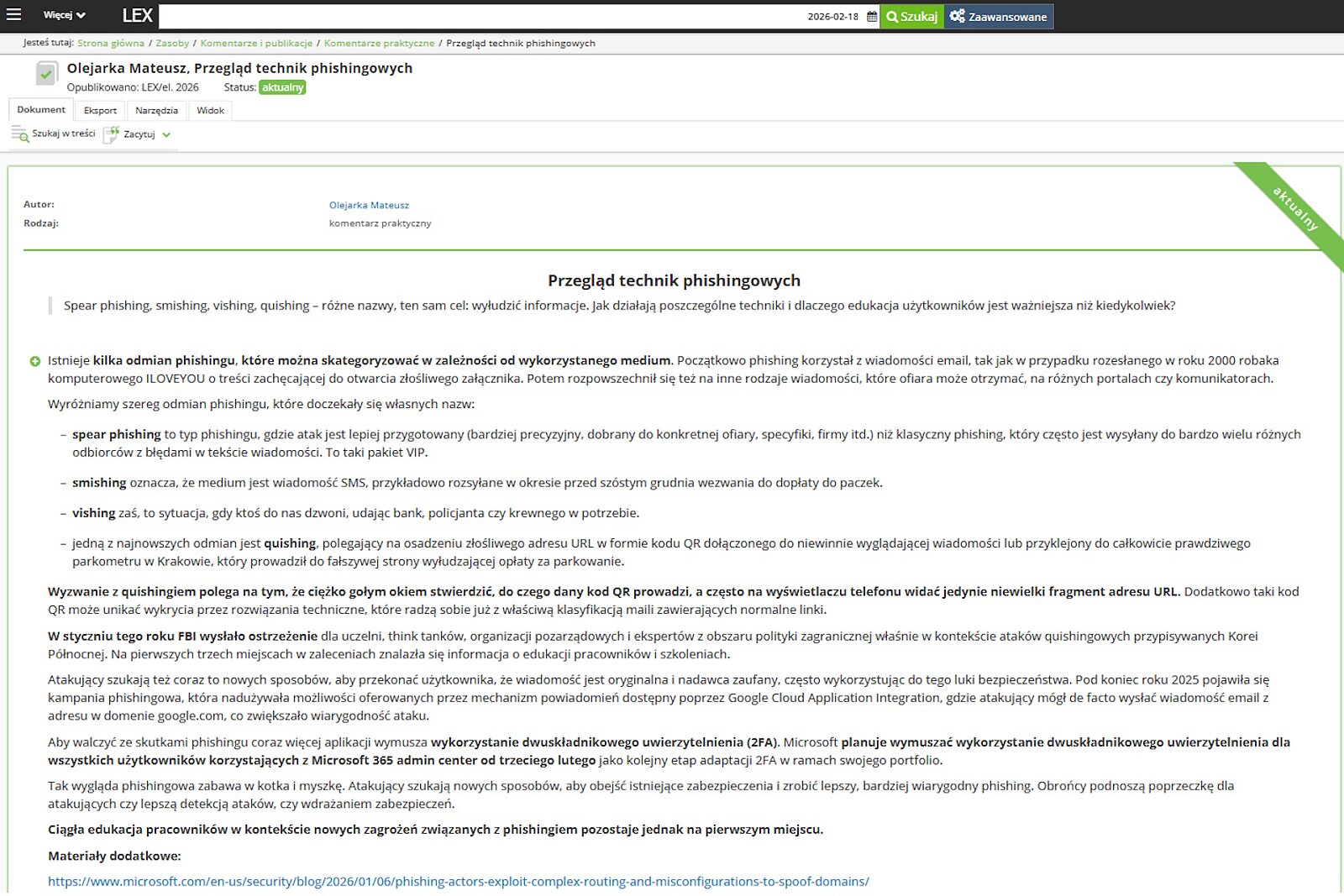

Zestaw sprawdzonych wskazówek i materiałów eksperckich, które wspierają organizacje w skutecznym wdrażaniu przepisów.

W serwisie LEX Cyberbezpieczeństwo dostępne są:

- 🔹wytyczne podmiotów, takich jak m.in. ENISA (Agencja Unii Europejskiej ds. Cyberbezpieczeństwa), EROD (Europejska Rada Ochrony Danych), EIOD (Europejski Inspektor Ochrony Danych), EBA (Europejski Urząd Nadzoru Bankowego),

- 🔹zestawienie raportów i poradników publikowanych przez najważniejsze instytucje (m.in. ENISA, NASK, CERT Polska, EROD, EBA, CSIRT KNF, Ministerstwo Cyfryzacji, CEZ, OWASP, NIST i inne),

- 🔹dobre praktyki i rekomendacje przygotowywane przez ekspertów.

Wygodna forma zdobywania wiedzy, podczas której uczestnicy uczą się bezpośrednio od doświadczonych specjalistów - zarówno prawników, jak i praktyków z obszaru cyberbezpieczeństwa.

System LEX Cyberbezpieczeństwo zapewnia użytkownikom:

- 🔹 webinary prowadzone na żywo z ekspertami w zakresie cyberbezpieczeństwa

z możliwością zadawania pytań, - 🔹dostęp do bazy nagrań z webinarów wraz z materiałami poszkoleniowymi,

- 🔹szkolenia dotyczące prawnych, organizacyjnych i technicznych aspektów cyberbezpieczeństwa.

Wybierz wersję programu

![check.svg [315 B]](https://static.profinfo.pl/file/core_files/2025/7/23/29a11cdcf92da634c70f9d117c03f7a8/check.svg)

Praktyczne wyjaśnienia przepisów

Szybciej zrozumiesz obowiązki wynikające z NIS 2, UKSC i DORA.

![check.svg [315 B]](https://static.profinfo.pl/file/core_files/2025/7/23/29a11cdcf92da634c70f9d117c03f7a8/check.svg)

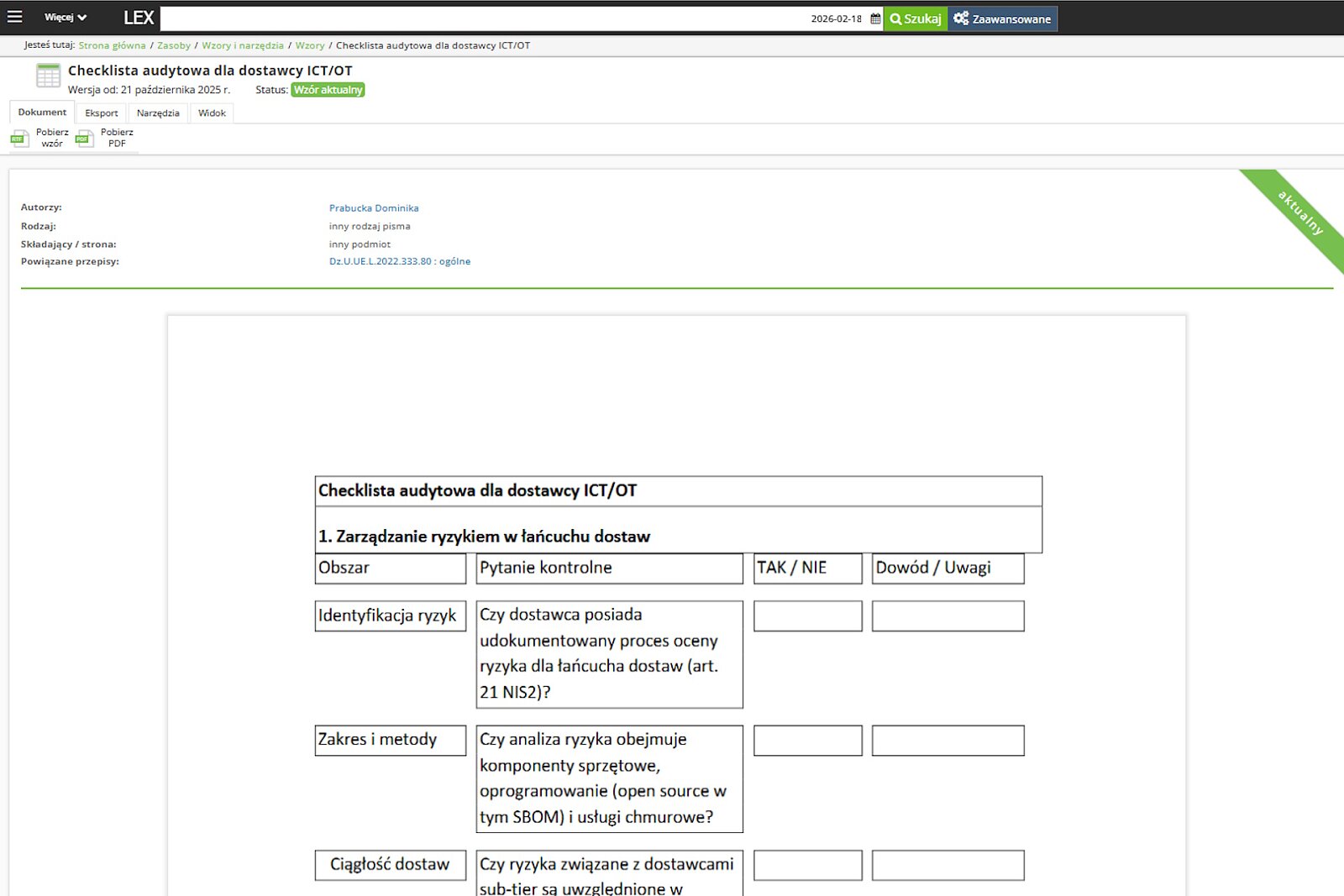

Wzory i dokumentacja

Łatwiej przygotujesz wymagane procedury i dokumenty z obszaru cyberbezpieczeństwa.

![check.svg [315 B]](https://static.profinfo.pl/file/core_files/2025/7/23/29a11cdcf92da634c70f9d117c03f7a8/check.svg)

Wsparcie w zgodności

Sprawdzisz, jakie regulacje dotyczą Twojej organizacji i jakie działania musisz podjąć.

![check.svg [315 B]](https://static.profinfo.pl/file/core_files/2025/7/23/29a11cdcf92da634c70f9d117c03f7a8/check.svg)

Ekspercka wiedza i szkolenia

Korzystasz z analiz, praktycznych materiałów i wsparcia pomagającego reagować na zmiany i zagrożenia.

{{netPromotionPrice(734368)}} zł

{{netPrice(734368)}} zł

{{netPromotionPrice(734368)}} zł

{{priceLabel("netto")}}

Najniższa cena z 30 dni przed obniżką:

{{netPriceHistory(734368)}} zł {{priceLabel("netto")}}

Co klienci sądzą o LEX Expert AI

LEX Expert AI został sprawdzony w praktyce przez doświadczonych prawników, radców prawnych i specjalistów.

Eksperci

Treści w LEX Cyberbezpieczeństwo zostały przygotowane przez wybitnych Ekspertów, którzy na co dzień mierzą się z realnymi wyzwaniami w obszarze cyberbezpieczeństwa. To praktycy łączący wiedzę prawniczą, technologiczną i organizacyjną, dzięki czemu mogliśmy przygotować materiały odpowiadające na faktyczne potrzeby różnych sektorów.

W gronie autorów znajdują się m.in. prawnicy, audytorzy, eksperci ds. nowych technologii oraz doradcy zajmujący się bezpieczeństwem informacji.

Przetestuj bezpłatnie

Formularz został wysłany.

Dostęp testowy zostanie nadany w przeciągu 5 minut.

Sprawdź inne polecane produkty i narzędzia, które ułatwią Twoją codzienną pracę

Zamówienie złożysz szybko i wygodnie z poziomu tej strony w kilku krokach:

- wybierz sposób fakturowania

- wskaż ilość zamawianych dostępów,

- podaj dane do faktury.

Gotowe! Dostęp do programu otrzymasz w ciągu kilku minut

To umowa na 12 miesięcy w wariancie odnawialnym, która przedłuża się na kolejne 12 miesięcy o ile nie zostanie wypowiedziana najpóźniej na dwa miesiące przed końcem abonamentu. Wypowiedzenia można dokonać mailowo na adres obsluga.klienta@wolterskluwer.pl Więcej o umowie SMART możesz dowiedzieć się tutaj (Link do innej strony).

W przypadku zakupu na firmę lub instytucję możliwe jest zamówienie na okres:

- 12 miesięcy w umowie SMART

![ico_film1_100px.png [2.07 KB]](https://www.lex.pl/storage/image/core_files/2025/11/19/48f09e07b707e5c4add9db67371b40b7/png/elektronika/frontend/ico_film1_100px.png)

![ico_film2_100px.png [1.13 KB]](https://www.lex.pl/storage/image/core_files/2025/11/19/47d55aea8bb26fdbe1e169bb9d4520b7/png/elektronika/frontend/ico_film2_100px.png)

![ico_film3_100px.png [994.00 B]](https://www.lex.pl/storage/image/core_files/2025/11/19/3e281a5a95adb49d8607b008e5677682/png/elektronika/frontend/ico_film3_100px.png)